Buscar una herramienta de prueba de seguridad confiable puede ser complicado, pues se ha vuelto muy común cobrar de más a las personas en la industria por los servicios de seguridad prestados.

Debido a esto, es de gran beneficio para cualquier pequeña empresa u organización considerar sus opciones en términos de software gratuito y de código abierto disponible si se tiene un presupuesto limitado. Hay muchas herramientas de prueba de seguridad gratuitas y de código abierto disponibles, pero los mejores lugares para buscar son Github, motores de búsqueda confiables y dentro de la esfera infosec/opsec de blogs y foros.

En este artículo, hablaremos de los más comunes y más utilizados en términos de seguridad de una empresa y por qué son útiles.

Actualmente, las pruebas de vulnerabilidad para una compañía son fundamentales frente a alguna amenaza o ataque. Esto significa que las herramientas de prueba de seguridad juegan un papel crucial para garantizar que tu empresa esté protegida contra cualquier riesgo tanto como sea posible.

A medida que nos adentramos en el mundo digital, se hace cada vez más evidente lo vulnerable que puede ser nuestra infraestructura cibernética. Algunos de los mayores ataques de ransomware que ocurrieron el año pasado se dirigieron directamente a oleoductos, atención médica, industrias alimentarias e incluso suministros de agua.

Con esto, se puede ver que necesitamos acelerar nuestro progreso en términos de educación y protección de nuestras instituciones y modos de vida públicos en todo el mundo.

El ransomware no solo es una preocupación global importante, sino que los ataques dirigidos contra los usuarios en términos de eliminación y manipulación de sus datos se han vuelto igual de efectivos para derribar organizaciones e infraestructura global.

Las amenazas de ingeniería social y publicidad maliciosa se han vuelto cada vez más populares en los últimos años, y no parece haber muchas señales de que desaparezcan a menos que cuidemos mejor nuestros datos, los datos de nuestra organización, y mejoremos las habilidades para analizar esto.

Siempre debemos tener en cuenta que, por lo general, el punto más vulnerable en cualquier sistema son las personas y se deben tomar medidas para garantizar que ese riesgo se minimice.

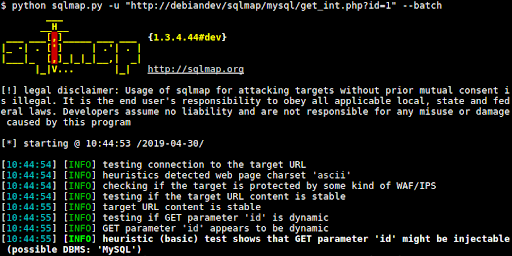

Encontrar el código vulnerable dentro de tu organización y atraparlo antes de que sea explotado siempre será fundamental para permanecer seguro en línea. SQLmap está diseñado específicamente para ser un motor de detección dinámica que proporciona una variedad de funciones para los probadores de penetración.

Incluyen una gran cantidad de soporte para sistemas de administración de bases de datos y los 6 tipos de técnicas de inyección. Dado que esta herramienta tiene una amplia gama de características enumeradas, incluir esto dentro de tu sistema de seguridad sin duda será beneficioso para reducir los riesgos de las inyecciones de SQL (SQLi).

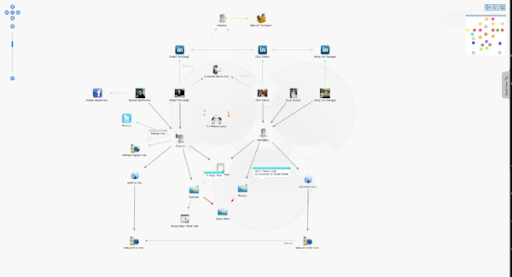

Este software te protegerá a ti y a tu organización de las amenazas de seguridad cibernética. En la recopilación de datos, esta herramienta de seguridad de código abierto te permite acceder e integrar toda tu información en un solo lugar. Con esta herramienta se puede mapear, fusionar y extraer datos.

Colaborar con tu equipo o empresa con respecto a los informes de investigación y el análisis de amenazas ayudará a desarrollar una comprensión profunda de lo que debe ajustarse.

Además de mapear y analizar datos, este software puede brindarle una visión más detallada de cualquier alerta de falso positivo asociada con otros servicios de seguridad que se estén utilizando.

En general, debido a su gran cantidad de integraciones entre algunos de los socios de datos más notables, Maltego debe considerarse en términos de estos servicios como un servicio de escáner o firewall promedio que no puede ofrecer.

Para los sitios web que usan WordPress como su CMS, (sistema de gestión de contenidos) Esta herramienta permitirá que el propietario o desarrollador de un sitio promedio busque vulnerabilidades específicas que se encuentren dentro de su sitio web de WordPress.

Tener un analizador de protocolo de red es demasiado valioso para cualquier organización existente en línea. Wireshark te permite leer/escribir en diferentes formatos de captura, descomprimir con gzip, descifrar varios protocolos y exportar esta información.

Wireshark no solo proporciona una amplia gama de funciones de seguridad útiles a tu disposición, sino que también ofrece regularmente conferencias educativas y capacitación sobre su programa.

La edición comunitaria de Burp Suite brinda al usuario promedio las herramientas necesarias para escanear tus aplicaciones web en busca de vulnerabilidades con el escaneo automatizado.

Esta herramienta te ayuda a mantenerse al tanto de los requisitos de cumplimiento (GDPR, HIPAA, PCI DSS, etc.) y proporciona un flujo de trabajo sustancial en términos de pruebas, informes y remediación de vulnerabilidades de manera mucho más adecuada.

Cuando se trata de encontrar, explotar y validar vulnerabilidades, Metasploit no es extraño. Permitir que los usuarios se infiltren, recopilen datos y resuelvan problemas de seguridad significa que tu organización o empresa puede adelantarse y disminuir los riesgos potenciales de ser atacado en línea.

Al crear proyectos dentro de tu organización, podrás recuperar datos objetivos, ejecutar análisis de vulnerabilidades, configurar escuchas y generar informes.

Las herramientas de seguridad mencionadas en este artículo seguramente deberían ser efectivas para tu empresa, pero todavía existen muchas herramientas gratuitas de prueba de seguridad de código abierto que aún no hemos descubierto y que fundaciones como OWASP también discuten.

Por supuesto, con todo esto dicho, los usuarios que utilicen estas herramientas aún deberán comprender qué hacer con la información proporcionada o cómo remediar cualquier cosa que hayan descubierto.

Lo mejor para esto, es buscar a un experto o una empresa que maneje estas herramientas para mantener a su compañía totalmente segura. Recuerda que en Cibergenios protegemos tus datos e información, no dudes en contactarnos.

Tomado y modificado de Sucuri.

En un entorno empresarial donde la tecnología juega un papel fundamental en la competitividad y la eficiencia, el desarrollo de software a medida se ha convertido en una opción estratégica para muchas empresas. A diferencia de las soluciones de software genéricas, el software a medida está diseñado específicamente para satisfacer...

El mundo digital ha revolucionado la forma en que hacemos negocios, ofreciendo oportunidades sin precedentes para emprendedores y pequeñas empresas. Ya no es necesario contar con un local físico para lanzar un negocio exitoso. Hoy en día, cualquier persona con una buena idea y las herramientas adecuadas puede construir un...